ESET-Forscher entdecken erstmals Cyberangriff mit UEFI-Rootkit

Angriff auf die Firmware des Mainboards ist schwer zu verteidigen

Jena (pts024/27.09.2018/12:05) ESET-Forscher haben einen Cyberangriff entdeckt, bei dem erstmals ein sogenanntes UEFI-Rootkit erfolgreich eingesetzt wurde. Die von ESET Lojax getaufte Malware nutzt eine Schwachstelle in der UEFI des Mainboards aus und nistete sich in dessen Speicher ein. Dies ist extrem gefährlich, denn Lojax übernimmt von dort die Kontrolle des gesamten Rechners und kann nicht ohne weiteres gelöscht werden. Klassische Gegenmittel wie Virenprogramme oder gar der Festplattentausch sind wirkungslos. Als Drahtzieher der Kampagne wird die Sednit-Gruppe (auch APT28 oder FancyBear genannt) vermutet, die durch ihre Angriffe auf hochrangige Regierungsziele auf sich aufmerksam gemacht hat. Außer ESET besitzt kein anderer Security-Hersteller eine Schutzfunktion in seinen Antivirenlösungen vor dieser neuartigen Malwareform.

UEFI-Rootkis: Gestern noch Theorie, heute schon Wirklichkeit

"Obwohl uns bislang theoretisch bekannt war, dass UEFI-Rootkits existieren, bestätigt unsere Entdeckung nun, dass sie längst verwendet werden. Sie sind daher nicht mehr nur ein interessantes Thema auf Fachkonferenzen, sondern stellen eine reale Bedrohung dar", sagt Jean-Ian Boutin, Senior Security Researcher bei ESET, der für die Forschung zu LoJax und der Sednit-Kampagne verantwortlich zeichnet.

UEFI-Rootkits sind extrem gefährliche und mächtige Werkzeuge für Cyberangriffe. Sie garantieren den Zugriff auf den gesamten Computer und können mit Zusatz-Malware beispielsweise auch den Datenverkehr mitschneiden oder umlenken. Besonders prekär ist: Schädlinge wie Lojax sind schwer zu erkennen und können Cybersicherheitsmaßnahmen wie etwa eine Neuinstallation des Betriebssystems oder sogar einen Festplattenaustausch überstehen. Zudem erfordert das Bereinigen eines infizierten Systems Kenntnisse, die weit über diejenigen eines durchschnittlichen Benutzers hinausgehen, wie zum Beispiel das Flashen von Firmware.

Hohes Gefahrenpotenzial

ESET stuft das Gefährdungspotential als extrem hoch ein und befürchtet Angriffe auf Top-Ziele wie Regierungsnetzwerke, Großunternehmen, Rüstungskonzerne oder auch NGOs. Die Bedrohung wird von ESET als besonders groß eingestuft, da es generell kaum Updates für BIOS bzw. UEFI gibt. Zudem sind Administratoren und Anwender kaum über UEFI-Updates informiert, da es hier bisher keine Angriffe gab.

Es ist nicht auszuschließen, dass Cyberkriminelle und Cyberspionage-Gruppen UEFI zukünftig als neue Angriffsfläche nutzen. Die Opfersysteme sind immens verwundbar und technologisch kaum abzusichern.

Die Entdeckung des weltweit ersten UEFI-Rootkits ist ein Weckruf für Unternehmen und User, welche die mit Firmware-Änderungen verbundenen Risiken oftmals ignorieren. Spätestens jetzt gibt es keine Entschuldigungen mehr dafür, die Firmware vom regulären Scannen auszuschließen. "Ja, UEFI-basierte Angriffe sind extrem selten und waren bisher meist auf physische Manipulationen am Zielcomputer beschränkt. Man muss aber bedenken, dass ein solcher Angriff, wenn er erfolgreich ist, zur fast vollständigen Kontrolle über einen Computer führt", kommentiert Jean-Ian Boutin.

ESET ist der einzige große Anbieter von Endpoint-Security-Lösungen, der mit dem ESET UEFI-Scanner einen speziellen Schutz anbietet, um schädliche Komponenten in der PC-Firmware zu erkennen: https://www.eset.com/de/about/technologie

Sednit als potenzieller Drahtzieher

Sednit, auch bekannt unter den Namen APT28, STRONTIUM, Sofacy oder Fancy Bear, ist eine der aktivsten APT-Gruppen und seit mindestens 2004 tätig. Angeblich war Sednit unter anderem für den "Democratic National Committee Hack", der die US-Wahlen im Jahr 2016 beeinflusst hat, den Angriff auf das globale TV-Netzwerk TV5Monde und den E-Mail-Leak der "World Anti-Doping Agency" verantwortlich. Diese Gruppierung soll nach internationalen Erkenntnissen auch hinter den Angriffen auf mehrere europäische Verteidigungsministerien und das deutsche Regierungsnetz gesteckt haben. Die Hacker-Gruppe Sednit verfügt über ein breit gefächertes Arsenal an Malware-Tools. ESET-Forscher haben einige dieser Tools in einem Whitepaper https://www.welivesecurity.com/wp-content/uploads/2016/10/eset-sednit-full.pdf und in zahlreichen Blog-Posts auf WeLiveSecurity https://www.welivesecurity.com/?s=sednit dokumentiert.

UEFI (Unified Extensible Firmware Interface)

UEFI ist eine Standardspezifikation der Softwareschnittstelle zwischen Betriebssystem und Firmware eines Geräts. Es ist der Nachfolger des Mitte der 1970er Jahre eingeführten Basic Input/Output Systems (BIOS). Dank des gut dokumentierten Aufbaus kann UEFI leichter analysiert und aufgegliedert werden, sodass Entwickler Erweiterungen für die Firmware erstellen können. Allerdings bedeutet das zugleich, dass es auch Malware-Autoren und Angreifer leichter haben, die Schnittstelle mit ihren schädlichen Modulen zu infizieren.

Weiterführende Informationen

Die ESET-Analyse der Sednit-Kampagne, die weltweit zum ersten Mal ein UEFI-Rootkit für einen Cyberangriff verwendet, ist im Detail im englischen White Paper "LoJax: First UEFI rootkit found in the wild, courtesy of the Sednit group" beschrieben: https://www.welivesecurity.com/papers/white-papers

Hier geht es zum ausführlichen Blogbeitrag auf WeLiveSecurity: https://www.welivesecurity.com/deutsch/2018/09/27/lojax-uefi-rootkit-sednit-apt28

Das ausführliche Whitepaper zu Lojax finden Sie hier: https://ftp.finkfuchs.de/_ppehtpsgh0tAlR

Ergänzendes Bildmaterial zu Lojax sowie ein Bild des Zitatgebers finden Sie hier: https://ftp.finkfuchs.de/_lIexQRhhg0YAMR

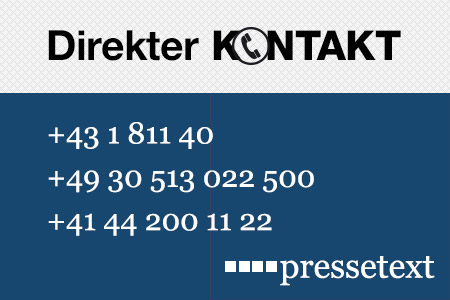

Pressekontakt:

Fink & Fuchs AG

Johanna Fritz

Tel.: +49 611 74141 949

E-Mail: johanna.fritz@finkfuchs.de

Thorsten Urbanski

Head of Communication & PR DACH

Tel.: +49 3641 3114-261

E-Mail: thorsten.urbanski@eset.de

Folgen Sie ESET:

http://www.ESET.de

http://www.welivesecurity.de

https://twitter.com/ESET_de

https://www.facebook.com/ESET.DACH

Über ESET

ESET ist ein europäisches Unternehmen mit Hauptsitz in Bratislava (Slowakei). Seit 1987 entwickelt ESET preisgekrönte Sicherheits-Software, die bereits über 110 Millionen Benutzern hilft, sichere Technologien zu genießen. Das breite Portfolio an Sicherheitsprodukten deckt alle gängigen Plattformen ab und bietet Unternehmen und Verbrauchern weltweit die perfekte Balance zwischen Leistung und proaktivem Schutz. Das Unternehmen verfügt über ein globales Vertriebsnetz in über 200 Ländern und Niederlassungen u.a. in Jena, San Diego, Singapur und Buenos Aires. Für weitere Informationen besuchen Sie http://www.eset.de oder folgen uns auf LinkedIn, Facebook und Twitter.

| Aussender: | Fink & Fuchs AG |

| Ansprechpartner: | Yannick Houdard |

| Tel.: | +49 611 7413137 |

| E-Mail: | yannick.houdard@finkfuchs.de |

| Website: | www.eset.com |