Dekonstruktion und Analyse moderner IT-Bedrohungen

DeepINTEL Security Intelligence Konferenz entzaubert Komplexität von Sicherheitsbedrohungen

Wien (pts009/04.11.2019/09:45) Die moderne digitale Welt wird ständig bedroht. Leider verstehen nur wenige, was dies tatsächlich bedeutet. Informationssicherheit wird immer in verfälschenden Klischees dargestellt, die mit der Realität nichts zu tun haben. Kein Angriff wird in Minuten durch Hämmern auf eine Tastatur umgesetzt. Die gefährlichsten Bedrohungen lassen sich nicht durch Kapuzenshirts oder Gesichtsmasken erkennen. Nichts in der digitalen Welt lässt sich mit einem einfachen Klick entschärfen. Das Gegenteil ist der Fall, weil Innen- und Außenpolitik globale Auswirkungen auf die digitale Infrastruktur aller Organisationen haben. Die jedes Jahr in Wien stattfindende DeepINTEL Security Intelligence Konferenz möchte daher eine Plattform bieten, auf der Behörden, Unternehmen, Forscher und Hacker produktiv in einem geschlossenen Kreis Eigenschaften und Gegenmaßnahmen von Bedrohungen diskutieren können.

Plakative Beispiele

Wirtschaftsspionage wird sehr gerne als Beispiel für Bedrohungen im Bereich der Informationen angeführt. Angriffe auf Informationssysteme haben oft das Ziel, Daten zu kopieren, um diese dann entweder zu handeln oder anderweitig zu verwenden. Spionage gibt es auf allen Ebenen. Im Mai 2019 wurde bekannt, dass man über WhatsApp-Anrufe Smartphones infizieren kann. Das Annehmen des Anrufs war nicht notwendig. Ausgenutzt wurde diese Schwachstelle von einer in Israel produzierten kommerziellen Spionagesoftware. Ausspioniert wurden zwar keine Firmen, sondern Bürgerrechtlerinnen und Bürgerrechtler im Nahen Osten. Die Software könnte genauso auf Geschäftsführerinnen und Angestellte losgelassen werden. Die Kunden der israelischen Firma sitzen nicht nur im Nahen Osten. Sie befinden sich auch in westlichen Staaten.

Der Knackpunkt ist das Finden von Schwachstellen, um die Verteidigung zu brechen oder zu umgehen. Die Kenntnis über solche Lücken wird mit viel Geld belohnt und gehandelt. Die Analogie zu Waffen liegt nahe, auch wenn es große technologische Unterschiede gibt. Schadcode hat mehr Verwandtschaft mit biologischen Waffen. Die Attacken durch die Schadsoftware Petya und Wannacry in den Jahren 2016 bzw. 2017 unterstreichen diese These, da die Ausnutzung der Schwachstelle, über die beide Programme eindringen konnten, sehr wahrscheinlich durch die US-amerikanische National Security Agency (NSA) entwickelt wurde. Konkrete Beweise über das tatsächliche Entkommen der Schwachstelle fehlen. Die entwickelten Theorien reichen von der Aktion eines Whistleblowers bis hin zu Tätern aus Russland. Gewissheit wird es keine geben.

Für Sicherheitsverantwortliche in Unternehmen spielen die Spekulationen keine Rolle. Die Fakten zeigen, dass sich die digitale Welt direkt in geopolitischen Spannungsfeldern bewegt. Es wird daher höchste Zeit, diesen Umstand in interne Abläufe zu integrieren.

Geopolitik ist längst Teil von Unternehmensentscheidungen

Die Wirtschaft wird gerne und oft abseits der Politik wahrgenommen. Dies gilt insbesondere für digitale Dienstleistungen. Beim Streaming, der internen Dokumentenablage, E-Mail Kommunikation, Social-Media-Plattformen oder den Dateiablage besitzen nur noch wenige Organisationen eine eigene Infrastruktur. Wolkige Dienstleister verwalten fremde digitale Güter. Der sehr beliebte Begriff der Digitalen Souveränität verliert jede Bedeutung, wenn die Geschäftsführung nicht mehr sagen kann wo sich alle Unternehmensdaten genau befinden und wer sie verwaltet. Man kann nichts beschützen dessen Aufenthaltsort man nicht kennt. Das gilt insbesondere für Prototypen wie die vom deutschen Wirtschaftsministerium vorgeschlagene Gaia-X-Infrastruktur. Sie soll eine Alternative zur Datenhaltung und -verarbeitung außerhalb der Grenzen Europas bieten. Der Kern des Ganzen? Geopolitik ist zum Alltag in der Wirtschaft geworden. Damit kann die Software genau so wie die Hardware auch in Handelskriege - oder Schlimmerem - verstrickt werden.

Die Beispiele illustrieren endringlich, dass sich die Unternehmensführungen nun endlich auch mit Themen beschäftigen müssen, die bislang die Außenpolitik und das Militär beschäftigt haben. Die IT Sicherheit hat das schon längst erkannt und den Bereich der Security Intelligence geschaffen. Dort beschäftigt man sich mit dem strategischen Blick auf Bedrohungen und die Fähigkeiten der Gegner gegen die man sich verteidigen muss. Die technischen Details sind dabei zwar Rüstzeug, jedoch sekundär. Es geht um das Aufklären der Identitäten, Kapazitäten und Absichten gegnerischer Organisationen, welche die eigenen Daten und die eigene Infrastruktur attackieren können. Die klassische Informationssicherheit liefert die Werkzeuge, aber Analytikerinnen müssen die Puzzlesteine richtig zusammensetzen. Genau dort setzt die jährlich in Wien stattfindende DeepINTEL Konferenz an - Austausch von Erkenntnissen in einer geschlossenen Gruppe.

Austausch am lebenden Objekt

Möchte man über echte Vorfälle und konkrete Einbrüche reden, so ist es ratsam, dies konzentriert im Rahmen von Diskussionen unter Expertinnen und Experten zu tun. Der Erfahrungsaustausch ist von unschätzbarem Wert und verbessert Ihre Verteidigung nachhaltig. Die DeepINTEL ist eine solche Plattform. Fokus in diesem Jahr sind Attacken auf Energieversorger, Ausschaltung von Infrastruktur (Netzwerke, Stromversorgung), Analyse von Netzwerkverkehr zum Schutz autonomer Systeme, Aufklärung in globalen Netzwerken (Internet, Domain Name Service) und das Aufspüren von versteckten Kommunikationskanälen.

Der Fokus sind die Zusammenhänge zwischen Vorfällen und der Verwendung bestimmter Angriffswege. Beispielsweise erfährt man aus herkömmlicher Berichterstattung meist, welche Schadsoftware zugeschlagen hat. Man lernt aber sehr wenig über die tatsächlichen Infektionswege, welche Teile der Infrastruktur betroffen sind und was eigentlich das Ziel war. Diese Details lassen sich nur in kleinem Rahmen und Blick auf die Strategie besprechen. Speziell in der digitalen Welt sind Zusammenhänge oft schwer erkennbar, da das Internet global zur Verfügung steht. Die klare Zuordnung von Tätern - seien es Einzelpersonen, Organisationen oder Staaten - ist dabei sehr schwierig bis unmöglich. Auch in bei diesen Überlegungen möchte die DeepINTEL allen Teilnehmern Hilfestellung geben.

Die notwendigen Daten für eine strategische Betrachtung der eigenen Informationstechnologie sind kritisch für eine aussagekräftige Analyse. Am Markt gibt es viele Dienstleister, die erfasste Daten zusammenführen und mit Sensornetzwerken ergänzen. Es kann aber niemand die Kenntnisse über die eigenen Prozesse und die interne Organisation ersetzen. Daher wird während der DeepINTEL Konferenz auch die Erfassung, die Bewertung und die richtige Auswertung der Informationen diskutiert, die bereits zur Verfügung stehen.

Programme und Buchung

Die DeepINTEL Konferenz findet am 27. November 2019 in Wien statt. Das Programm senden wir auf Anfragen an deepsec@deepsec.net nach Überprüfung gerne zu. Tickets sind auf der Webseite https://deepintel.net/ erhältlich.

Der Veranstaltungsort für DeepSec und DeepINTEL Konferenz ist das Hotel The Imperial Riding School Vienna - A Renaissance Hotel, Ungargasse 60, 1030 Wien.

Das Programm der im Anschluss stattfindenden DeepSec Konferenz ist unter https://deepsec.net/schedule.html ersichtlich. Das Programm der DeepINTEL wird ausschließlich auf Anfrage zur Verfügung gestellt, weil es sich bei der DeepINTEL um eine nichtöffentliche Konferenz handelt.

Tickets für die DeepSec Konferenz sowie für die DeepINTEL Veranstaltung und die DeepSec Trainings können Sie jederzeit unter dem Link https://deepsec.net/register.html oder per E-Mail an deepsec@deepsec.net bestellen.

(Ende)| Aussender: | DeepSec GmbH |

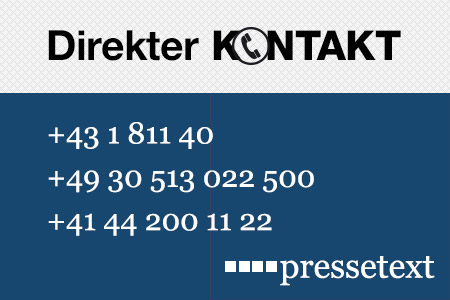

| Ansprechpartner: | René Pfeiffer |

| Tel.: | +43 676 5626390 |

| E-Mail: | deepsec@deepsec.net |

| Website: | deepsec.net |